Le protocole SYSLOG

Article de blog | Finger In The Net

Le protocole SYSLOG

- Rédigé par : Noël NICOLAS

Le protocole SYSLOG est un protocole de journalisation normalisé qui permet aux équipements réseau Cisco (routeurs et switchs) de générer, stocker et transmettre des messages d’événements vers un serveur centralisé. Ce protocole est fondamental pour la surveillance réseau, le dépannage et la conformité de sécurité dans les infrastructures d’entreprise.

Informations techniques essentielles

- Normes : RFC 3164 (protocole initial), RFC 5424 (format moderne des messages)

- Ports standards :

- UDP/514 : Transport par défaut pour la plupart des équipements réseau Cisco

- TCP/1468 : Transport TCP optionnel

- TCP/6514 : Transport sécurisé via TLS

- Protocol : UDP principalement (sans garantie de livraison)

- Facility codes : 16 à 23 (local0 à local7) couramment utilisés sur équipements Cisco

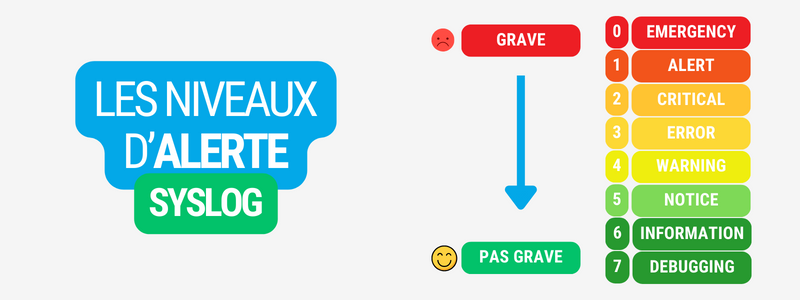

- Niveaux de sévérité : 8 niveaux (0=Emergency à 7=Debug)

- Format du message :

Timestamp Hostname Process[PID]: Message - Taille maximale : 1024 octets par message (RFC 3164)

Format et structure des messages SYSLOG

Un message SYSLOG Cisco contient plusieurs composants structurés :

Exemple de message SYSLOG :

<189>Dec 18 17:10:15.079: %LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/0, changed state to downDécomposition :

<189>: Priority (Facility 23 × 8 + Severity 5)%LINEPROTO: Facility (sous-système)5: Niveau de sévérité (Notice)UPDOWN: Mnémonique de l’événement

Niveaux de sévérité SYSLOG

R1# show logging ! Affiche les niveaux de sévérité disponibles| Niveau | Nom | Description | Utilisation Cisco |

|---|---|---|---|

| 0 | Emergency | Système inutilisable | Arrêt critique du système |

| 1 | Alert | Action immédiate requise | Erreur hardware critique |

| 2 | Critical | Condition critique | Panne interface majeure |

| 3 | Error | Erreur | Échec de configuration |

| 4 | Warning | Avertissement | STP topology change |

| 5 | Notice | Information importante | Interface up/down |

| 6 | Informational | Information générale | Connexion utilisateur |

| 7 | Debug | Messages de débogage | Détail des processus |

Facilities SYSLOG sur équipements Cisco

Les facilities identifient le sous-système source du message :

- Local0-Local7 : Facilities personnalisées (16-23)

- System : Messages système généraux

- Interface : Événements d’interfaces

- Security : Événements de sécurité et authentification

- Routing : Protocoles de routage (OSPF, EIGRP, BGP)

Configuration SYSLOG de base sur routeurs Cisco

Configuration locale (buffered logging)

R1> enable ! Passe en mode privilégié

R1# configure terminal ! Passe en mode configuration globale

R1(config)# logging buffered 32768 informational ! Active le buffer local 32Ko niveau informational

R1(config)# logging console critical ! Logs console niveau critical et supérieur

R1(config)# logging monitor notifications ! Logs sessions distantes niveau notifications

R1(config)# service timestamps log datetime msec localtime ! Timestamps avec millisecondes

R1(config)# service sequence-numbers ! Ajoute numéros de séquence

R1(config)# no logging console ! Désactive logs console (optionnel)

Configuration serveur SYSLOG distant

R1(config)# logging host 10.1.1.100 ! Définit serveur SYSLOG distant

R1(config)# logging trap informational ! Niveau max envoyé au serveur distant

R1(config)# logging facility local0 ! Utilise facility local0

R1(config)# logging source-interface loopback0 ! Interface source des paquets SYSLOG

Commandes importantes pour le fonctionnement :

logging host: Obligatoire – Définit le serveur de destinationlogging trap: Obligatoire – Contrôle les niveaux envoyéslogging facility: Recommandé – Identifie la source des messages

Options supplémentaires :

logging source-interface: Stabilise l’IP sourceservice timestamps: Améliore la traçabilité temporelle

Configuration SYSLOG sur switchs Cisco

SWE> enable ! Passe en mode privilégié SWE# configure terminal ! Passe en mode configuration globale SWE(config)# logging host 10.1.1.100 ! Serveur SYSLOG SWE(config)# logging trap warnings ! Niveau warnings et supérieur SWE(config)# logging facility local1 ! Facility local1 pour les switchs SWE(config)# logging source-interface vlan1 ! VLAN de management comme source

Configuration avancée et sécurisée

Transport TCP sécurisé (IOS récents)

R1(config)# logging host 10.1.1.100 transport tcp port 1468 ! Transport TCP sur port 1468

R1(config)# logging host 10.1.1.100 transport udp port 514 ! Transport UDP classique

Filtrage par facility

R1(config)# logging discriminator INTERFACE mnemonics drops LINEPROTO ! Filtre les messages LINEPROTO

R1(config)# logging buffered discriminator INTERFACE ! Applique le filtre au buffer

Configuration avec authentification

R1(config)# logging userinfo ! Inclut nom utilisateur dans les logs

R1(config)# logging origin-id hostname ! Ajoute hostname aux messages

Synchronisation temporelle NTP

La synchronisation temporelle est critique pour la corrélation des logs :

R1(config)# ntp server 10.1.1.10 ! Serveur NTP primaire

R1(config)# ntp server 10.1.1.11 ! Serveur NTP secondaire

R1(config)# clock timezone CET 1 0 ! Fuseau horaire

R1(config)# clock summer-time CEST recurring last Sun Mar 2:00 last Sun Oct 3:00 ! Heure d'été

R1(config)# service timestamps log datetime msec localtime show-timezone ! Timestamps complets

Commandes de vérification et dépannage

Vérification de la configuration

R1# show logging ! Affiche configuration et logs en mémoire

R1# show logging summary ! Résumé de la configuration SYSLOG

R1# show ntp status ! Vérifie synchronisation NTP

R1# show clock detail ! Affiche heure et source de synchronisation

Test et dépannage

R1# send log "Test message from router R1" ! Envoie message test au serveur SYSLOG

R1# ping 10.1.1.100 ! Teste connectivité vers serveur SYSLOG

R1# debug ip udp ! Debug trafic UDP (inclut SYSLOG)

R1# terminal monitor ! Active affichage logs en session Telnet/SSH

Gestion des logs locaux

R1# show logging | include trap ! Filtre affichage niveau trap

R1# clear logging ! Vide le buffer local

R1# archive log config ! Archive logs avant clear (optionnel)

Configuration par type d’environnement

Environnement de production

R1(config)# logging buffered 65536 warnings ! Buffer important, niveau warnings

R1(config)# logging host 10.1.1.100 ! Serveur SYSLOG redondé

R1(config)# logging host 10.1.1.101 ! Serveur SYSLOG redondé

R1(config)# logging trap errors ! Limite trafic réseau

R1(config)# logging facility local0 ! Facility dédiée production

Environnement de test/lab

R1(config)# logging buffered 16384 debugging ! Buffer plus petit, niveau debug

R1(config)# logging console debugging ! Debug sur console

R1(config)# logging monitor debugging ! Debug sur sessions distantes

R1(config)# logging trap debugging ! Tous les logs vers serveur

Intégration avec les outils de monitoring

Configuration pour SNMP correlation

R1(config)# logging history size 500 ! Historique SNMP des logs

R1(config)# logging history informational ! Niveau pour historique SNMP

R1(config)# snmp-server enable traps syslog ! Active SNMP traps pour SYSLOG

Configuration pour Event Manager

R1(config)# event manager applet INTERFACE_DOWN

R1(config-applet)# event syslog pattern "%LINEPROTO-5-UPDOWN.*down" ! Détection pattern SYSLOG

R1(config-applet)# action 1.0 syslog msg "Interface failure detected" ! Action automatique

Bonnes pratiques pour la certification CISCO

Recommandations essentielles

- Toujours configurer NTP avant SYSLOG pour la cohérence temporelle

- Utiliser des interfaces loopback comme source pour la stabilité

- Filtrer les niveaux selon l’environnement pour optimiser le trafic

- Tester la connectivité vers le serveur SYSLOG après configuration

- Documenter les facilities utilisées par type d’équipement

Erreurs courantes à éviter

- Oublier de configurer

logging trap(aucun log envoyé au serveur) - Utiliser interface physique comme source (perte lors de panne interface)

- Niveau de debug en production (saturation réseau)

- Absence de synchronisation NTP (logs incohérents)

Points clés pour les examens CISCO

Configuration minimale fonctionnelle :

logging host [IP]– Obligatoirelogging trap [niveau]– Obligatoirentp server [IP]– Fortement recommandé

Commandes de vérification essentielles :

show logging– État complet de SYSLOGshow clock– Vérification synchronisation temporelleshow running-config | include logging– Configuration SYSLOG active

Le protocole SYSLOG est un composant fondamental de la surveillance réseau dans les environnements Cisco. Sa maîtrise est indispensable pour les certifications CCNA et CCNP, notamment pour le dépannage réseau et la gestion de la sécurité. La configuration correcte de SYSLOG permet une centralisation efficace des événements réseau et facilite grandement l’administration des infrastructures complexes.

Pour approfondir vos connaissances sur SYSLOG et préparer efficacement votre certification CCNA 200-301, consultez la formation CCNA 200-301 qui couvre en détail tous les aspects pratiques et théoriques nécessaires.

Noël NICOLAS

Auteur de l'article

Expert Réseau

15 ans d’expérience

CCNP Routing and Switching

Fondateur du site FingerInTheNet

Eric JOUFFRILLON

Co-auteur de l'article

Expert SATCOM

Technicien Réseau

17 ans d’éxpérience déploiement réseau SATCOM

Spécialisé LFN (Long Fat Network).Diffusion vidéo et QOS.

CURSUS DE FORMATION

Administrateur Réseau

Présentation

Les protocoles

En pratique

Les options

Présentation

Les bases

Les tables OSPF

La Sécurité

Autres

Présentation

Les échanges

Choix de la route

Choix du masque

Sécurité